A volte c’è la necessità di indirizzare il traffico di dati attraverso uno specifico gateway solo per le destinazioni appartenenti ad un gruppo di IP o una subnet.

Lo static route è di solito impostato a livello di router, ma è anche possibile configurarlo localmente dal prompt dei comandi di Windows.

Il funzionamento è abbastanza semplice. Nel nostro esempio stiamo usando Windows Server 2012 R2, ma potrete fare lo stesso con qualunque versione di Windows.

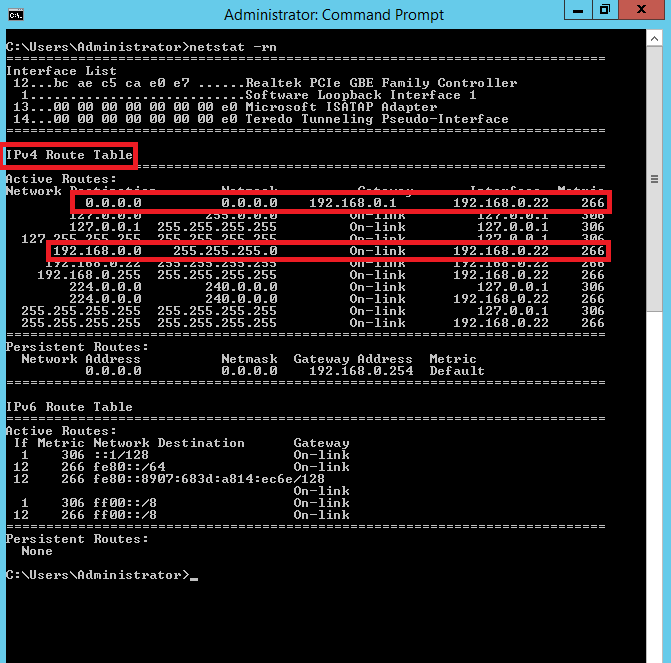

Prima di tutto, vediamo la nostra tabella di routing con il comando netstat -rn:

Possiamo vedere il traffico Internet (identificato dalla destinazione 0.0.0.0 e maschera0.0.0.0) instradato tramite il gateway 192.168.0.1 mentre la subnet 192.168.0.0/24 è connessa direttamente (On-Link).

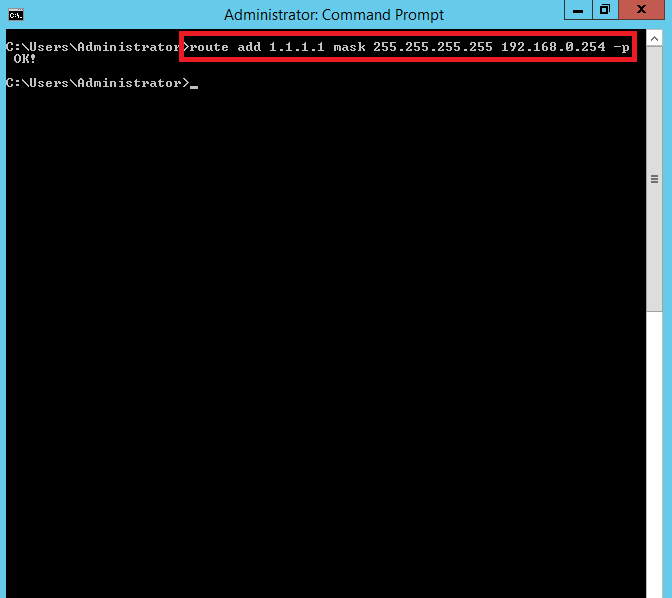

Ora è il momento di creare un route statico. Invieremo il traffico diretto verso l’indirizzo IP 1.1.1.1 attraverso il gateway alternativo 192.168.0.254.

Dobbiamo utilizzare il comando route del prompt dei comandi.

Qui una descrizione dei parametri:

- Destination: specifica un indirizzo IP, un hostname o l’host

- Subnetmask: specifica un subnetmask associato al route (se non specificato il valore è 255.255.255.255)

- Gateway: specifica l’indirizzo IP del gateway

- Cost: specifica un numero intero compreso tra 1 e 9.999 per la misurazione dei costi (se non specificato il valore è 1)

- Interface: specifica l’interfaccia utilizzata per il percorso (se non specificato sarà basata su l’indirizzo IP)

Nel nostro esempio abbiamo eseguito il comando come segue: c:\route add 1.1.1.1 mask 255.255.255.255 192.168.0-254 –p

Il parametro -p specifica che la configurazione è permanente:

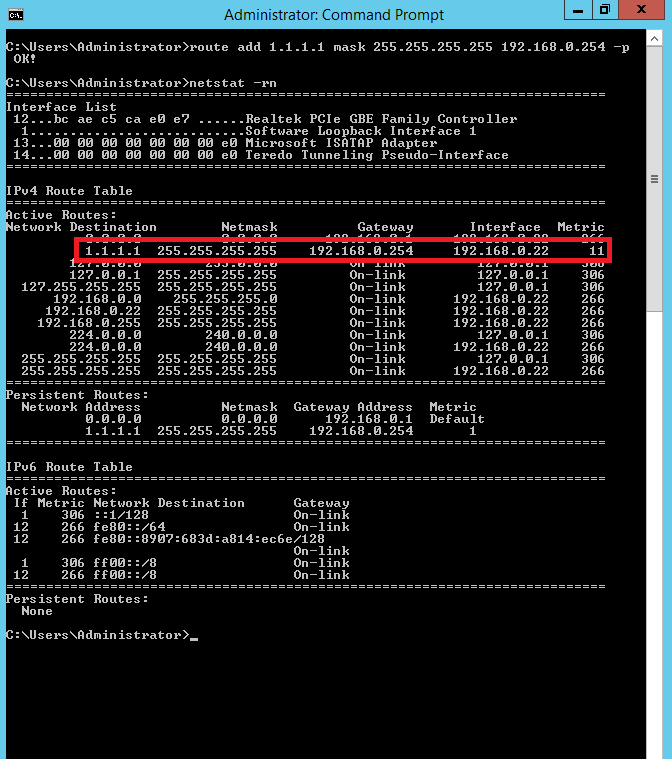

Con un altro netstat -rn possiamo controllare se lo static route ha un valore metrico inferiore rispetto agli altri (priorità più alta):

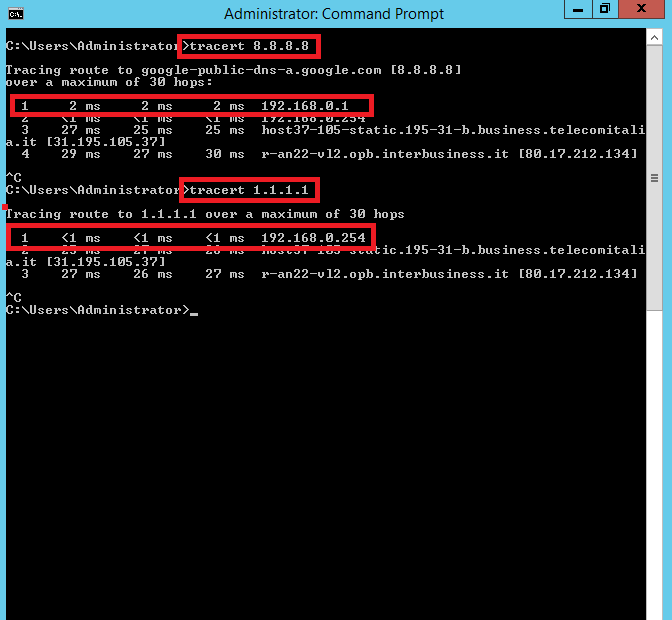

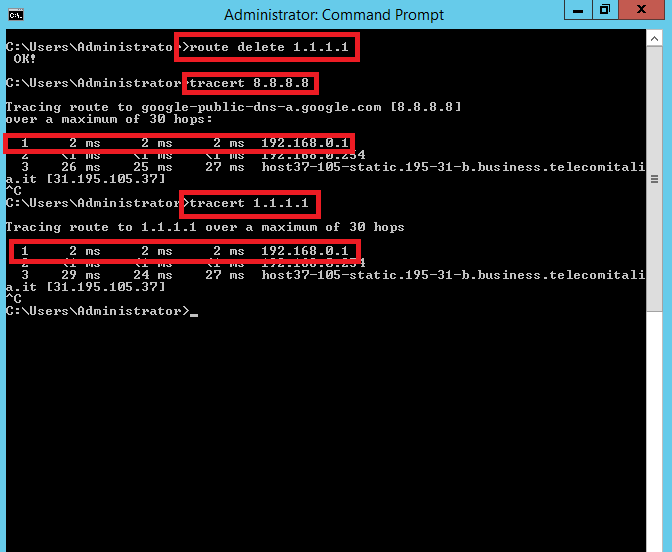

Utilizzando il comando tracert possiamo controllare se lo static route funziona:

àˆ possibile eliminare il route in qualsiasi momento con il comando c:\route delete 1.1.1.1:

Read related articles

Come imporre restrizioni alle periferiche con un GPO

Abbiamo visto come limitare software (in due modi diversi) e siti web attraverso GPO. Ora è il momento di limitare le

PowerShell: una guida completa – parte 3a

Benvenuti alla parte 3 di 3 di PowerShell: una guida completa. Clicca i seguenti link per consultare la parte 1

PowerShell: una guida completa – parte 2a

Benvenuti alla parte 2 di 3 di PowerShell: una guida completa. Clicca i seguenti link per consultare la parte 1

English

English

Español

Español